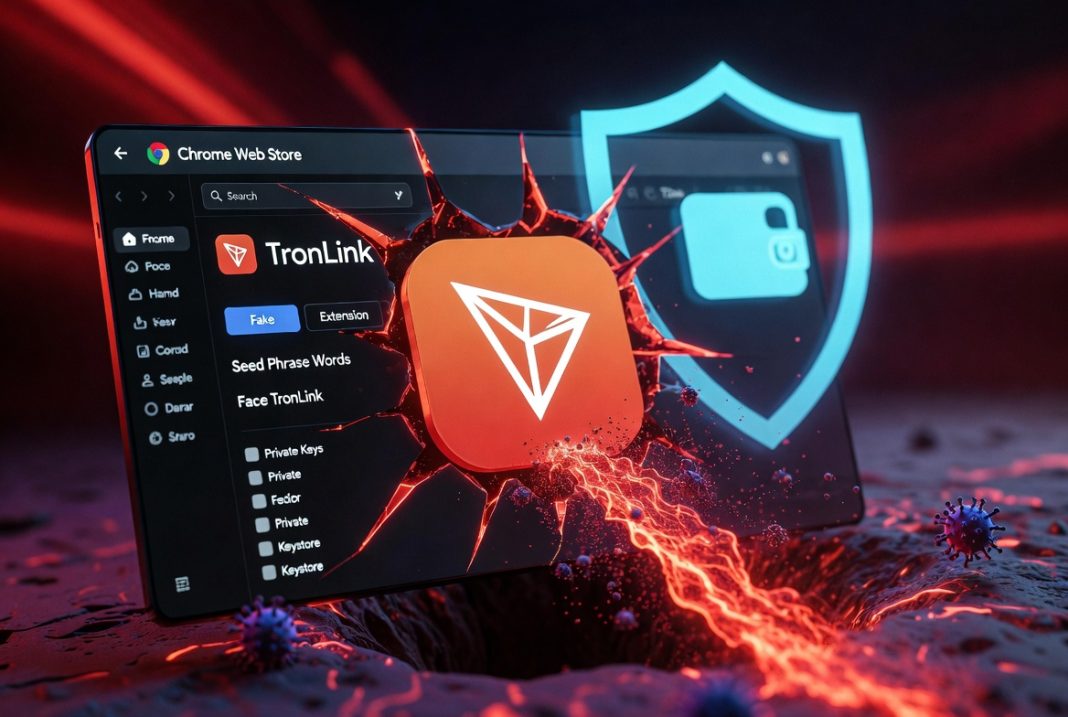

Pesquisadores da SlowMist identificaram uma campanha de phishing sofisticada que utiliza uma extensão falsa da TronLink no Chrome para roubar credenciais de carteiras TRON de forma silenciosa.

A empresa de segurança blockchain SlowMist divulgou uma análise detalhada sobre uma campanha de phishing direcionada a usuários da rede TRON. O vetor de ataque é uma extensão maliciosa para o navegador Chrome que se disfarça de TronLink — uma das carteiras digitais mais populares do ecossistema TRON — com o objetivo de capturar silenciosamente as credenciais das vítimas.

Segundo a SlowMist, o sistema de monitoramento MistEye foi responsável por identificar a ameaça. A extensão fraudulenta foi construída seguindo o padrão Manifest V3 (MV3) do Chrome, o que lhe permite se passar por um complemento legítimo aos olhos de usuários menos experientes — e, em parte, até de sistemas automatizados de revisão.

Como o ataque funciona em duas camadas

A arquitetura do ataque é dividida em duas etapas distintas. Na primeira, a extensão falsa utiliza caracteres de controle Unicode bidirecionais e homoglifos cirílicos para imitar visualmente o nome “TronLink” na loja de extensões, enganando o usuário no momento da instalação.

Na segunda camada, após a instalação, a extensão carrega remotamente um iframe como interface principal do popup. Essa página remota replica fielmente o visual e as funcionalidades da carteira TronLink legítima, capturando tudo o que o usuário digita: frases-semente (mnemônicas), chaves privadas, arquivos keystore e senhas.

Caracteres Unicode e homoglifos cirílicos tornam o nome da extensão visualmente idêntico ao da TronLink original, dificultando a detecção manual.

O popup da extensão é um iframe externo, o que impede que revisões estáticas do pacote identifiquem o comportamento malicioso real.

Frases-semente, chaves privadas, keystores e senhas são coletados pela página remota sem qualquer indicação ao usuário.

Os dados roubados são enviados para os atacantes por meio de APIs same-origin e de um bot no Telegram, dificultando o rastreamento.

Por que revisões estáticas não são suficientes

Um ponto crítico destacado pela SlowMist é que revisões estáticas do pacote da extensão — o método mais comum de triagem na Chrome Web Store — não conseguem capturar os comportamentos maliciosos carregados dinamicamente via iframe remoto. O código inicial da extensão, por si só, pode parecer inofensivo.

Isso representa um vetor de ataque de difícil detecção automatizada, exigindo monitoramento dinâmico de comportamento em tempo real, como o realizado pelo sistema MistEye da SlowMist. O relatório foi publicado com o objetivo explícito de alertar a comunidade e permitir autoverificação por parte dos usuários.

Como se proteger de extensões falsas

Instale extensões de carteira somente pelos links oficiais dos projetos (ex: diretamente pelo site tronlink.org). Verifique o número de avaliações, a data de publicação e o desenvolvedor listado. Desconfie de extensões com poucos usuários ou avaliações recentes em massa. Nunca insira sua frase-semente ou chave privada em nenhuma interface que você não tenha verificado de forma independente.

Segundo a SlowMist, a campanha é um exemplo da crescente sofisticação dos ataques direcionados a usuários de Web3, onde a combinação de engenharia social, clonagem visual e infraestrutura remota cria uma cadeia de comprometimento difícil de identificar sem ferramentas especializadas.

O uso de bots do Telegram como canal de exfiltração de dados também é um padrão recorrente em ataques recentes ao ecossistema cripto, por sua facilidade de configuração e dificuldade de rastreamento pelas autoridades.

📌 Nota editorial

A análise completa foi publicada pela SlowMist em seu blog oficial no Medium. O KriptoHoje reproduz e adapta as informações com fins informativos para a comunidade brasileira de criptomoedas. Recomendamos a leitura do relatório técnico original para usuários avançados.

Para quem deseja proteger seus ativos digitais com mais segurança, o armazenamento em hardware wallets — dispositivos físicos que mantêm as chaves privadas offline — é amplamente considerado o padrão mais robusto contra ataques baseados em software malicioso. Confira também nosso guia completo de criptomoedas para entender melhor como organizar e proteger sua carteira digital.

Importante: não damos recomendação de investimento

Este conteúdo tem caráter exclusivamente informativo e educacional. O KriptoHoje não é consultor de investimentos e não recomenda a compra, venda ou manutenção de qualquer ativo. Investimento em criptoativos envolve risco elevado de perda total.

Proteja seus cripto com hardware wallet oficial

A KriptoBR, integrante do mesmo grupo do KriptoHoje, é a maior e mais antiga revenda oficial de hardware wallets do mundo. Trezor, Ledger, SecuX, Yubico e Key-ID.

Mais de 600 mil clientes atendidos em 32 países. Envio direto do Brasil, garantia do fabricante, suporte técnico em português.

Leituras relacionadas

🛡️ Golpes de phishing em criptoConheça os principais tipos de golpes direcionados a usuários de criptomoedas e como identificá-los antes de ser vítima.

🪙 O que é TRON (TRX)?Saiba mais sobre a blockchain TRON, seu token nativo TRX e o ecossistema de aplicações descentralizadas que a cerca.

Este conteúdo é de caráter informativo e não constitui recomendação de investimento. Criptomoedas são ativos voláteis; consulte um profissional antes de investir.